ゼロトラストとは?セキュリティを支える7つの柱

ゼロトラストとは、システムの内外の両方に脅威が存在するという前提に基づくセキュリティモデルです。ゼロトラストモデルでは、適切に認証されるまで誰も信頼せず、認証されたユーザーであっても最小限の権限しか付与しません。

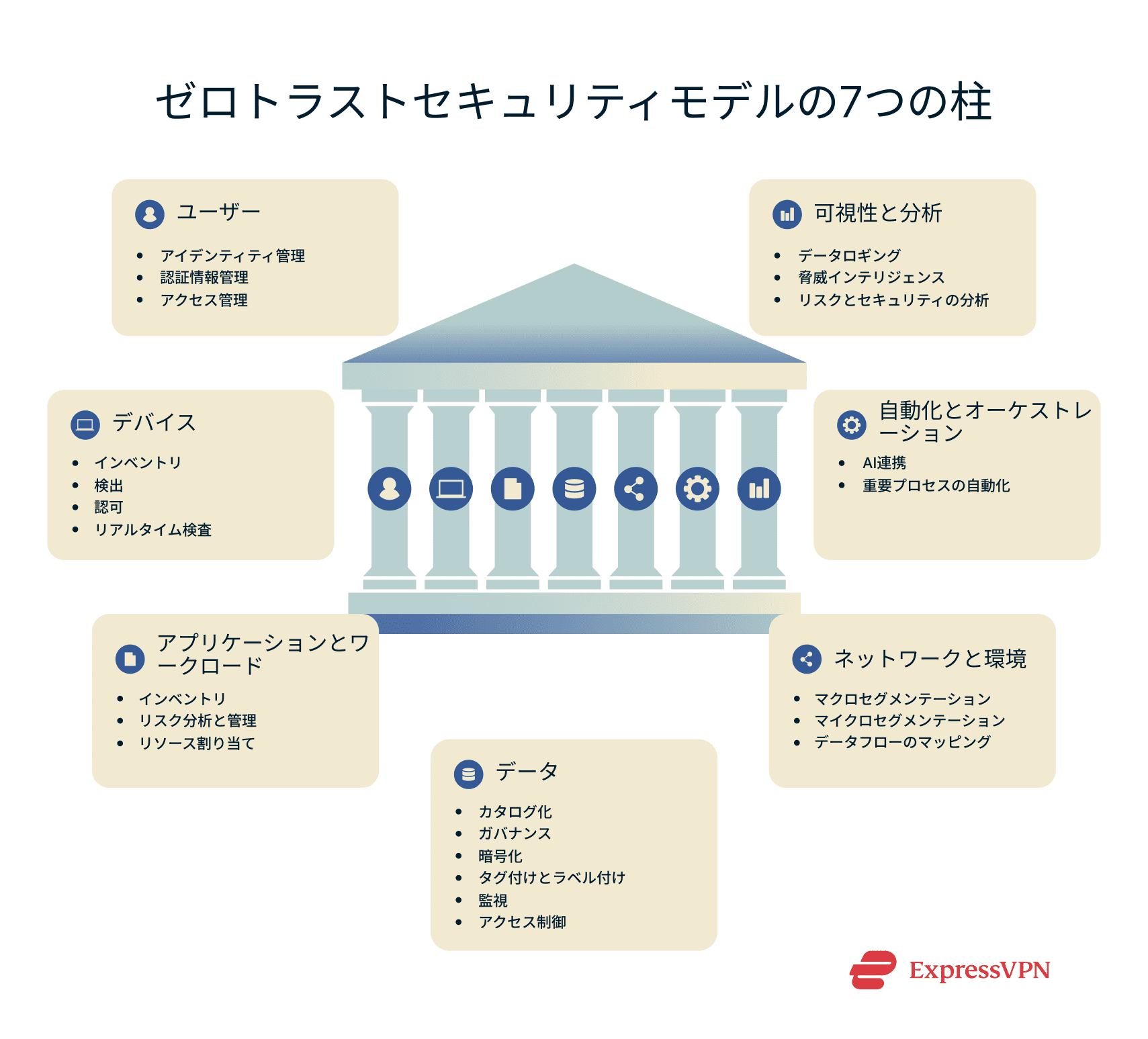

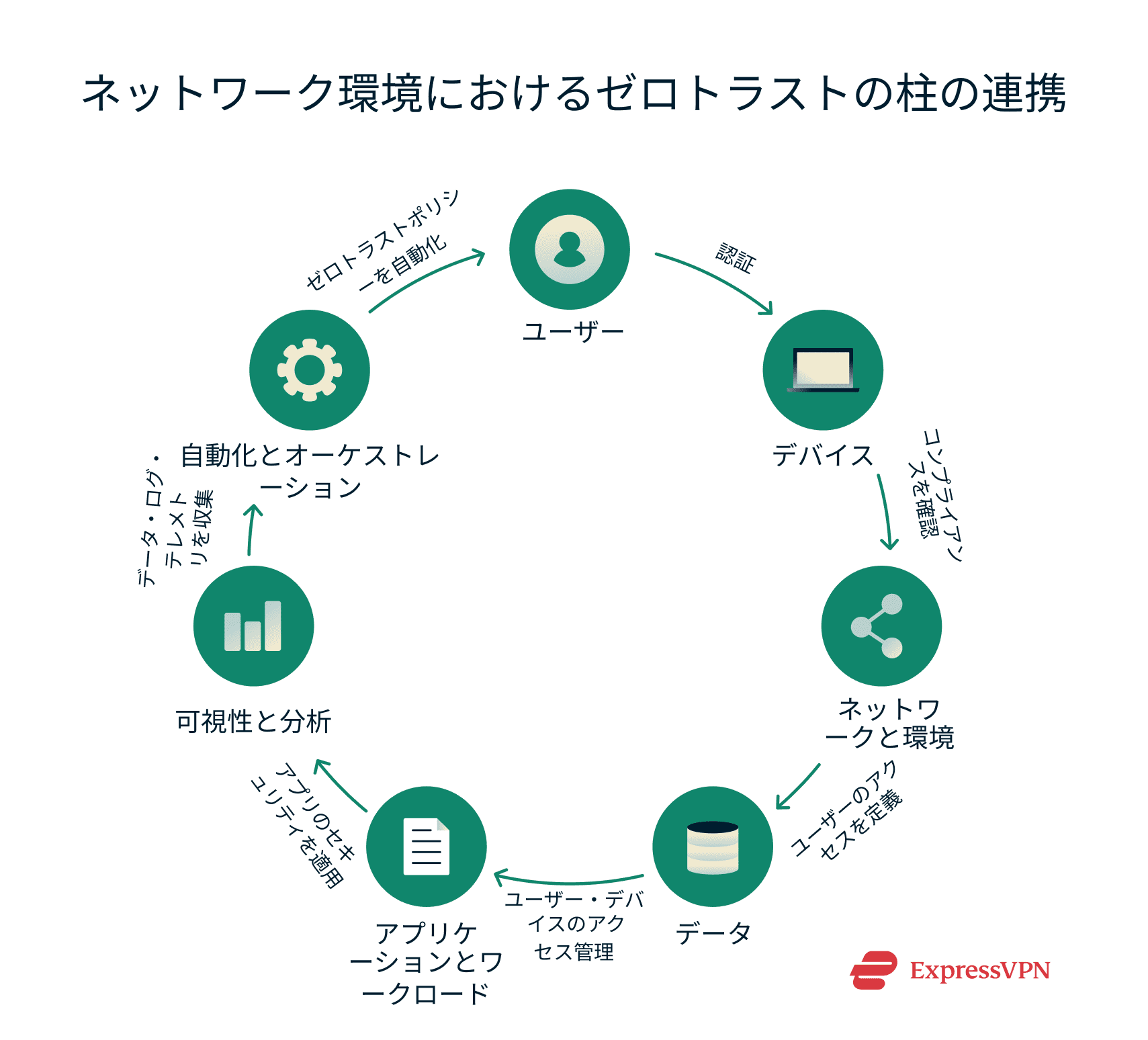

ゼロトラスト・アーキテクチャは、ユーザー、デバイス、データ、アプリケーションとワークロード、ネットワークと環境、自動化とオーケストレーション、可視化と分析という7つの主要な柱で構成されています。これらの柱は連携し、ネットワークセキュリティを強化します。

この記事では、ゼロトラストセキュリティの柱を詳しく解説し、メリットや一般的な実装上の課題、およびゼロトラストプログラムの成熟度を高める方法をご紹介します。

注:ExpressVPNは、消費者向けのプライバシーサービスであり、ゼロトラストセキュリティのようなエンタープライズ向けセキュリティフレームワークではありません。本記事でこのトピックを取り上げるのは、ゼロトラストがサイバーセキュリティにおいて影響力のある概念となり、デジタルプライバシーをめぐる広い議論の中でも重要な位置を占めるようになっているためです。

1分でわかるゼロトラスト

ゼロトラストとは、ネットワークが既に侵害されている、あるいは侵害されている可能性があるという前提で機能するサイバーセキュリティのアプローチです。

ゼロトラストシステムでは、ネットワークリソースにアクセスしようとするすべてのユーザー、デバイス、アプリケーション、その他のエンティティは、まず本人であることを確認する必要があります。次に、セキュリティ状態を継続的に監視し、それに基づいてネットワークへの継続的なアクセスを許可または拒否します。

これは、システムの外部にいるユーザーだけが敵対的であり、システム内にいるユーザーは全員信頼できるという原則に基づく、従来の境界ベースのセキュリティシステムとは異なるものです。

ゼロトラストセキュリティモデルでは、有効なプライマリ認証手段(ユーザー名とパスワードなど)だけでは、ユーザーがシステムのすべての部分にアクセスできないようにします。この最小限の権限によるアクセスは、悪意のある内部者やネットワーク侵入者が単一のエントリポイントからネットワークを横方向に移動することを困難にします。

ゼロトラストの7つの柱を解説

米国国防総省(DoD)は、米国国立標準技術研究所(NIST)による基礎研究に基づき、ゼロトラストの7つの柱を策定しました。NISTの研究(NIST Special Publication 800-207)では、最小権限、侵害の想定、継続的な検証などを含む、ゼロトラストの中核となる原則が定義されています。

以下では、ゼロトラストフレームワークの各柱について詳しくご説明します。

1. ユーザー

ユーザーの柱は、特定のユーザーが暗黙的に信頼されることを防ぎます。その代わりに、継続的な認証を実施し、ユーザーが本人であり、引き続き本人であることを確認するのです。また、セキュリティポリシーのパラメータに基づいて、ユーザーがアクセスできるネットワークリソースを定義します。

2025年版Verizonデータ侵害調査レポートによると、サイバー攻撃の既知の侵入経路の22%は、認証情報の不正利用によるものでした。フィッシング攻撃は16%を占めており、従業員や承認ユーザーの脆弱性がネットワークセキュリティを侵害する可能性があることを示しています。

これらの問題に対処するために、ユーザーの柱は以下の要素に基づいて構成されています。

- アイデンティティ管理:以下の方法により、ネットワーク上の正当なユーザーを管理します。

- 監査:ネットワークリソースへのアクセス権を持つすべてのユーザーのリストを取得します。

- レビュー:ネットワークリソースへのアクセス権を持つユーザーの権限を確認します。

- 管理:リソースへのアクセスを必要としなくなったユーザー(元従業員、元請負業者など)を削除します。

- 一元化:一元化されたデータベースに情報を集約し、アイデンティティ情報と権限をネットワーク全体で最新の状態に保ち、同期させます。

- 認証情報管理:各ユーザーにアクセス用の認証情報を安全に紐付けることで、ユーザーがネットワークに対して本人であることを証明できるようにします。仕組みは以下のとおりです。

- ユーザープロビジョニング:各ユーザー(従業員、パートナー、契約社員など)にアクセス用の認証情報(ユーザー名とパスワードなど)を割り当てます。

- 権限定義:たとえば、従業員に日常的な経費精算書へのアクセスを許可しながら、グローバルな財務書類へのアクセスは許可しないといった、役割ベースのアクセス権限などです。

- 多層防御:多要素認証(MFA)を使用してユーザー認証を強化します。

- アクセス管理:特定のシステムリソースへのアクセス権を持つユーザーを定義します。手順は以下のとおりです。

- 最小権限:ネットワーク上のすべてのユーザーに、タスクの完了に必要な最小限のアクセス権を付与します。

- 継続的な確認:ユーザーのアクセス権を定期的に確認し、不要になったリソースへのアクセスを維持させないようにします。

- 自動化の導入:特定のトリガー(部門間の昇進、退職、転職など)に基づいてアクセスを無効化するようにシステムを自動化します。

- 時間ベースのアクセス:特定のシステムへのユーザーアクセスを、事前に設定した期間のみに制限します。

2. デバイス

デバイスの柱は、ゼロトラストネットワークに接続するすべてのデバイスが識別され、セキュリティ状態が評価され、ネットワークにアクセスする前に認証されることを保証します。

米国家安全保障局(NSA)は、ゼロトラスト戦略におけるデバイスセキュリティを確保するための有用なロードマップを以下のように定義しました。

- デバイスインベントリ:ネットワーク上のすべての既存デバイスに関する情報を収集します。これにより、これらのデバイスのポリシーを定義し、リスクを特定し、そしてネットワークから許可されていないデバイスをブロックするのに役立ちます。

- デバイス検出とコンプライアンス:ネットワーク上の既存および新規デバイスは、ポリシーガイドラインに準拠していることを確認するために、継続的に監視する必要があります。たとえば、耐量子暗号を要求するポリシーでは、この暗号を使用できない古いデバイスにはネットワークアクセスを許可しないか、アクセスを制限すべきです。

- リアルタイム検査によるデバイス認証:過去のアクセス履歴ではなく、リアルタイム検査とセキュリティ状態の評価に基づいて、デバイスの再チェック、再検証、そして重要なリソースへのアクセスの再認証を行わなければなりません。

- リモートアクセス保護:リモートアクセスまたはハイブリッドアクセスが許可されている場合でも、デバイスの柱に関するポリシーは例外なく適用されます。

- 脆弱性とパッチの自動管理:デバイスのファームウェア、ソフトウェア、およびオペレーティングシステムの脆弱性は、侵害の可能性を高めます。継続的なコンプライアンスを維持するため、デバイスの柱のポリシーにはデバイスやソフトウェアの自動更新が組み込まれることがあります。

- デバイスの集中管理:すべてのデバイスに一元化されたアクセスコンソールを維持することで、デバイスの概要(状態監視を含む)と管理が向上します。また、ネットワークアナリストが関連する分析のためのデータを生成するのにも役立ちます。

- エンドポイントの脅威検出と対応:デバイスには、ファイアウォールやマルウェア対策ツールなど、ローカルでの脅威検出と管理のための機能が搭載されていなければなりません。

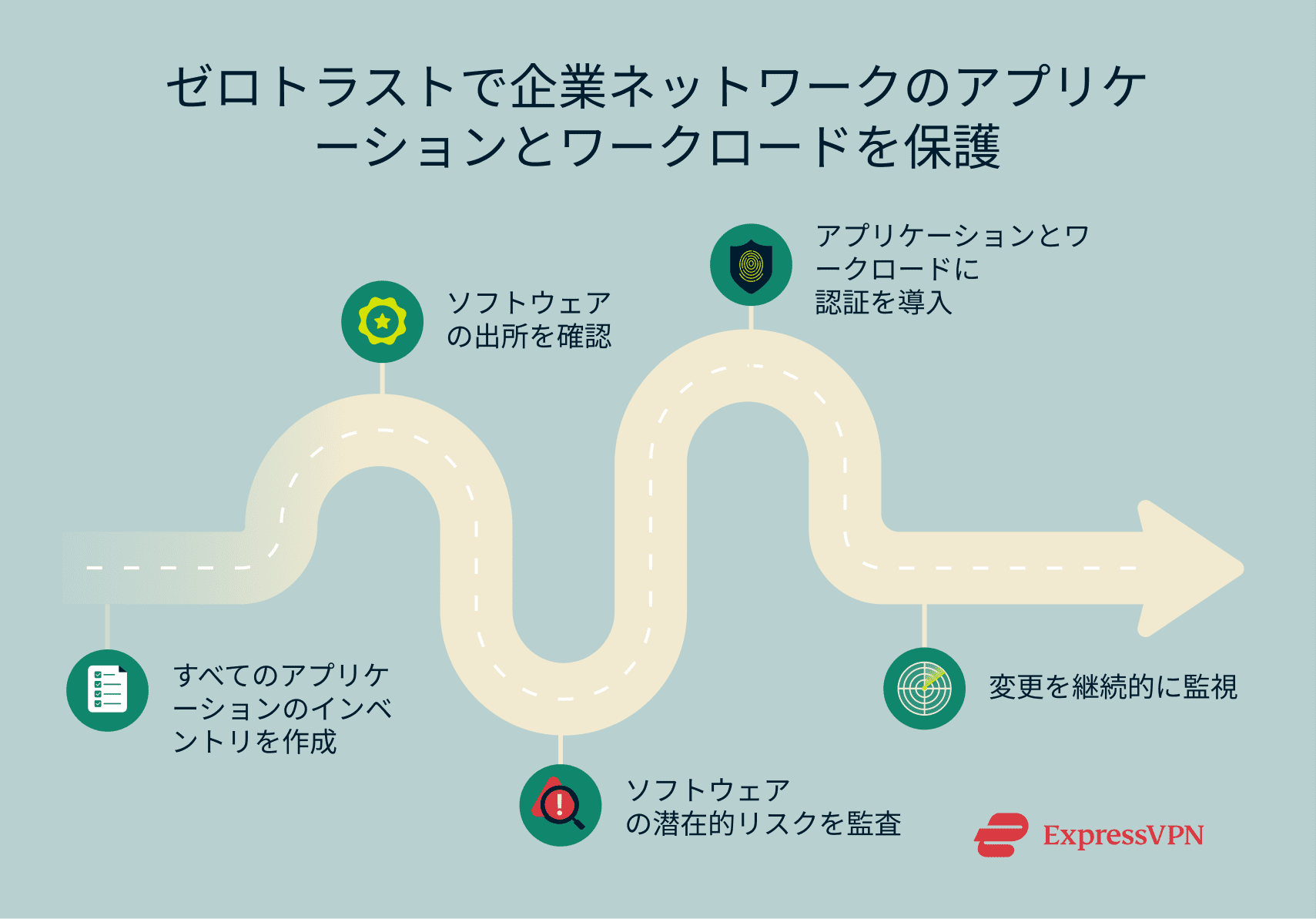

3. アプリケーションとワークロード

アプリケーションとは、ネットワーク上で実行されているプログラムとソフトウェアを指します。そして、ワークロードはこうしたアプリケーションによって実行されるタスクのことです。

ゼロトラストアプローチでは、以下のようにアプリケーションとワークロードを保護します。

- アプリケーションインベントリ:

- システムまたはネットワーク上で現在実行されているすべてのアプリケーションとワークロードを監査し、インベントリを作成します。

- 承認されていないアプリケーションや使用されていないアプリケーションを削除して、攻撃対象領域を減らします。

- ソフトウェアの安全性:

- 固有のデジタル署名またはその他の暗号学的証明を使用して、アプリケーションの出所を確認します。

- ソフトウェアのリスク管理:

- 各アプリケーションの使用に伴う潜在的なリスクを理解します。

- リスクがメリットを上回らないように、継続的にテストを実施します。

- 各アプリケーションやワークロードへのアクセスを制限し、サイバー犯罪者や悪意のある内部関係者がシステム内で横方向の移動を行うのを防ぎます。

- リソースの承認と統合:

- 重要なシステムリソースにアクセスするために、アプリケーションとワークロードに固有の認証情報を付与することを検討しましょう。

- ネットワーク上で不要になったソフトウェアへのアクセスを削除します。

- 継続的な監視と継続的な権限承認:

- ソフトウェアやワークロードに脆弱性をもたらす可能性のある変更や、安全なアプリケーションアクセスを模倣する可能性のある変更を常に監視しましょう。

- アプリケーションソフトウェアやワークロードにおける重要な変更、問題、または脆弱性を即座に通知するダッシュボードとアラートを設定します。

4. データ

データの柱では、保存中および転送中の組織データの適切な取り扱い、管理、保管、暗号化を扱います。組織のデータ保護以外にも、データの柱の規定は、一般データ保護規則(GDPR)や医療保険の携行性と説明責任に関する法律(HIPAA)など、適用されるデータ関連法への準拠にも役立ちます。

ゼロトラストのデータの柱では、以下のような取り組みを行います。

- データのカタログ化:組織内のすべてのデータを識別し、カタログ化したうえで、機密性や漏洩リスクに基づいて評価します。

- データガバナンス:データセキュリティポリシーを確立し、誰がどのデータにアクセスできるのか、どのくらいの期間アクセスできるのか、データをどのように保管・管理・共有するのか、およびその他考慮すべき事項などを定義します。

- データのラベル付けとタグ付け:ラベルやタグを使うことで、企業は大規模なデータセットを迅速に管理でき、承認されたユーザーへの割り当ての自動化やリスク評価に役立ちます。

- データの監視:どのデータがアクセスされたのか、共有・変更されたのか、また誰がどのように使用したのかなどを把握できるようにします。

- データ暗号化と権利管理:悪意のある人物によってデータが盗まれたり外部に持ち出された場合でも、継続的なデータのプライバシーとセキュリティを確保します。実際、強力なデータ暗号化方式(保存中および転送中のデータの暗号化)は、攻撃者にとって事実上解読不可能です。

- データ損失防止:不正なデータの持ち出しや破壊の試みをブロックすることで、データ漏洩や破損、損失を防ぎます。

- データアクセス制御:特定のデータにアクセスできるユーザーとデバイスを定義します。ここでは、適応型のロールベースアクセス制御やセッションベースのアクセス制御を適用できます。

5. ネットワークと環境

境界ベースのセキュリティシステムでは、境界内にいるすべてのユーザー(攻撃者を含む)に、ネットワーク内の重要かつ機密性の高いリソースへの広範なアクセスが許可されます。ゼロトラストモデルは異なるアプローチを採用し、以下の方法でネットワークと環境の脆弱性に対処します。

- データフローのマッピング:組織内でデータが流れる経路を特定し、暗号化されていないデータの通信経路を明らかにします。

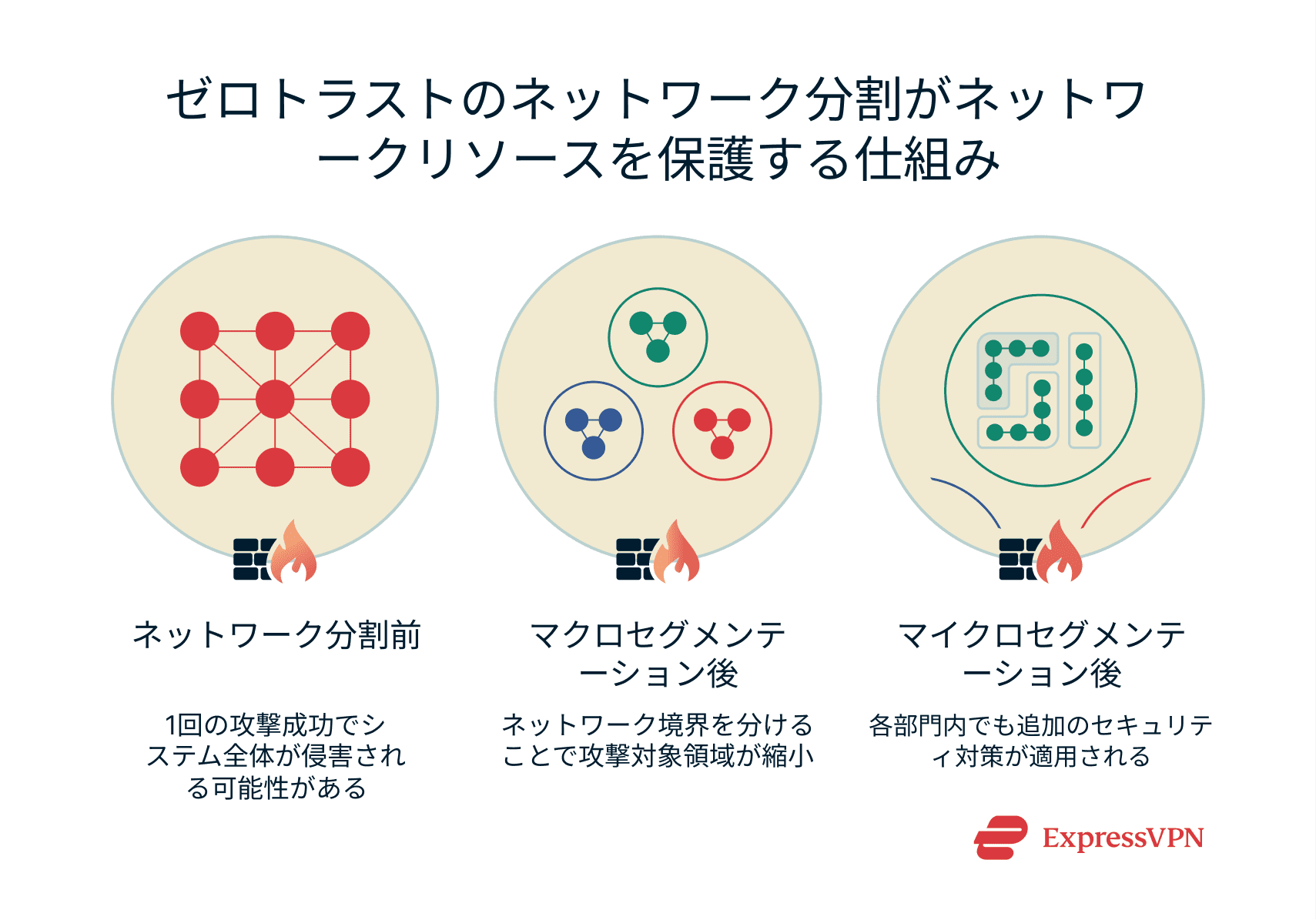

- マクロセグメンテーション:ネットワークを主要なセグメントに分割し、各セグメントのデータフローとアクセス制御を定義します。具体的には、異なる部門(エンジニアリング部門と財務部門など)の従業員ごとに異なるネットワークセグメントを用意すると考えてください。

- マイクロセグメンテーション:同じマクロセグメント内でのデータ漏洩を防ぐため、さらにきめ細かなネットワーク分割を行います。たとえば、エンジニアリング部門内で異なる役割を担う2人の従業員は、互いのネットワークリソースやデータにアクセスできないようにするといったようなことです。

- ソフトウェア定義ネットワーク(SDN):組織はSDNツールを設定することで、マクロセグメンテーションやマイクロセグメンテーションを自動化し、人的ミスを減らすことができます。SDNは、急速に拡大するチームへの対応やネットワークの変化への適応にも役立ち、ネットワークの可視性を高めながら新しいユーザーやデバイスを適切に分割することができます。

6. 自動化とオーケストレーション

自動化はゼロトラストシステムにおいて重要な役割を果たします。しかし、一度導入すればそれで終わりというものではありません。自動化されたシステムは、新規または既存の不正操作の影響を受けないよう、継続的に監査する必要があります。

ゼロトラストセキュリティの原則に沿って自動化を実装する方法は以下のとおりです。

- ポリシーオーケストレーション:ゼロトラストポリシーは、機械可読な形式で開発および維持をする必要があります。これにより、自動化されたシステムはこの情報にアクセスして解釈し、ネットワークセキュリティとコンプライアンスを向上させることができるのです。

- 重要なプロセスの自動化:ユーザーアクセスの許可、ネットワークセキュリティポリシーの適用、ユーザーまたはデバイスの種類に基づくネットワークアクセスの割り当てなど、重要な(かつ多くの場合繰り返し行われる)プロセスを自動化できます。これにより、人的ミスが減り、運用効率が向上すると同時に、セキュリティ体制も改善されます。

- AI連携:AIツールは、人間の従業員よりも迅速に大規模なデータセットを収集、追跡、分析できます。ただし、AIを適切に運用するためには、人間による監視が依然として必要です。

- 機械学習(ML)の導入:MLを活用することで、企業は社内データに基づいてモデルをトレーニングし、有意義な結論を導き出すことができます。タグやラベルなどのパターンに応じて、ユーザーのプロビジョニングやアクセス制御などの処理を実行できるようになります。これにより、効率が向上し、人的ミスも減らせます。

- セキュリティオーケストレーション、自動化、対応(SOAR):SOARは、AIやMLの機能を社内のセキュリティポリシーと組み合わせ、インシデント対応を迅速化するとともに、収集データの分析や異常行動の検出を強化します。

- データ交換の標準化:システム、サービス、アプリケーション間の相互運用性は、より効率的なセキュリティモデルを構築する鍵となります。標準化されたデータ交換方式を使用すると、ネットワークの一部ごとに個別対応する必要がなくなり、ネットワーク全体でセキュリティ対策を構築・展開できます。

- セキュリティオペレーションセンター(SOC):SOCは自動化されたデータとログを収集し、それらを継続的に分析して、その分析結果をもとに脅威の検出、対応、緩和策を改善します。

7. 可視性と分析

可視性と分析の柱は、システムの健全性や状態、脅威に関する知見、コンポーネントの動作に関するデータをログとして記録・収集します。こうした分析情報は、ゼロトラストセキュリティポリシーの改善、脅威をより的確に予測して対処するための戦略策定、そしてシステムの強みと弱みを総合的に把握するために活用できます。

ゼロトラストシステムのこの柱には、以下の内容が含まれます。

- データロギング:すべてのネットワークデバイス(ルーター、スイッチなど)、ユーザーとそのデバイス(オペレーティングシステム、アプリケーションなど)、認証サービス、その他のリソースからのデータを整理し、識別・収集する必要があります。

- 集中管理型のセキュリティ情報イベント管理(SIEM):SIEMは収集されたデータを集約し、そこから有用な分析結果を引き出します。また、その情報を明確なダッシュボードで提供することで、意思決定を容易にします。

- リスクとセキュリティの分析:導入されているセキュリティ対策やネットワーク資産の重要度に基づき、ネットワーク上のデータやその他のリソースにリスク要因を割り当てます。

- ユーザーとエンティティの行動分析:AIとMLを活用し、悪意のある内部関係者や侵害された認証情報によるものと一致する異常がないか、ユーザーの行動を分析します。

- 統合脅威インテリジェンス:信頼性の高い外部の脅威分析や検知データを活用し、脅威への認識を高めます。これにより、まだ自組織に影響が出ていなくても、既に実環境に存在する脅威に対して、常に先手を打つことができます。

- 動的ポリシー自動化:AIとMLを活用し、変化するセキュリティ環境に合わせてネットワークのセキュリティ体制を適応させます。

ゼロトラストのメリット

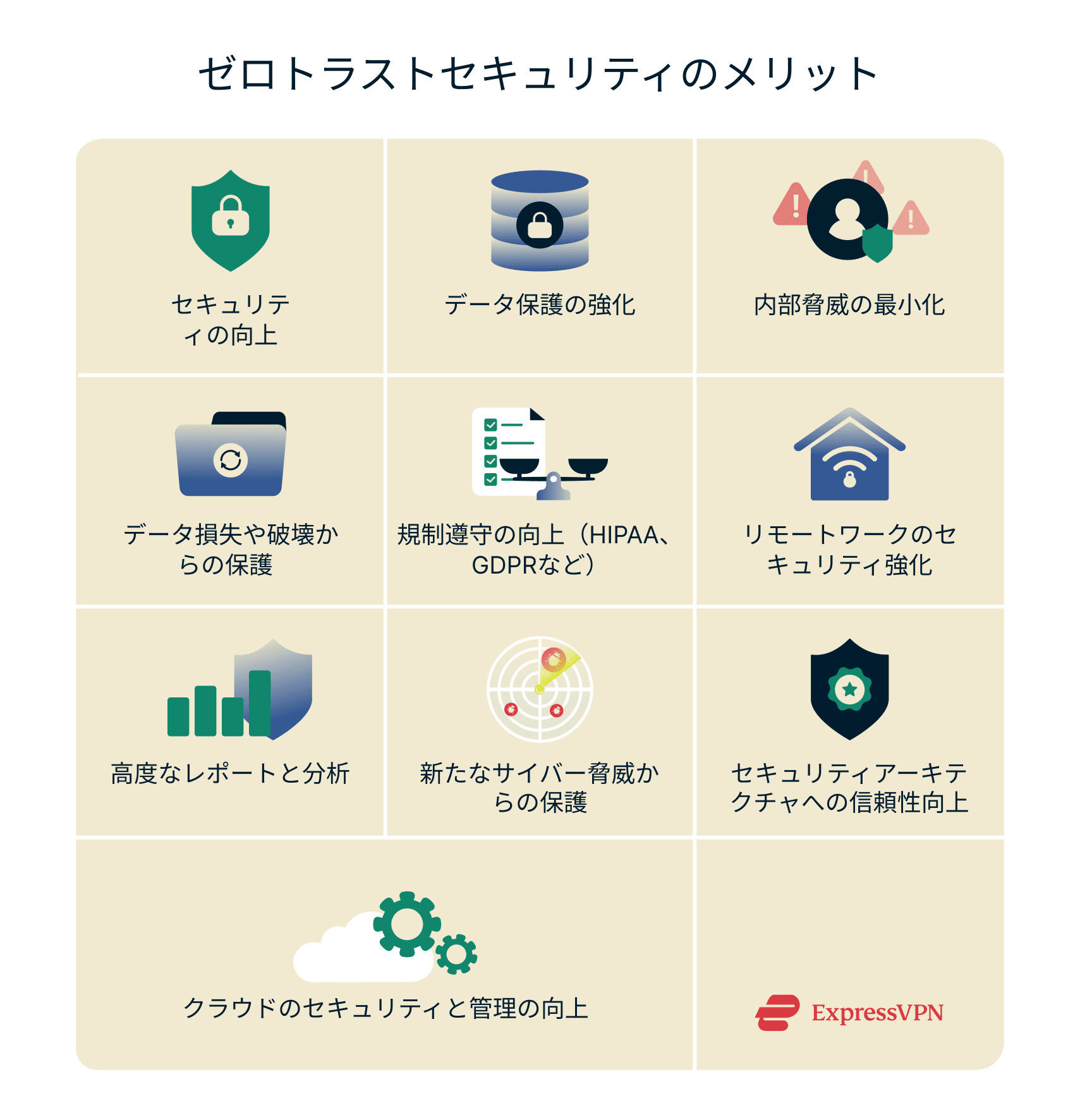

ゼロトラストは、特に従来のセキュリティモデルから移行するネットワークにとって、複雑かつ高価になる場合があります。しかし、この移行には以下のような多くのメリットがあるのです。

- セキュリティの向上:誰も信頼できないと仮定して運用することで、深刻なデータ侵害が発生する可能性を低減できます。

- データ保護の強化:ゼロトラストセキュリティでは、データの暗号化(転送中および保存中)が強制的に実施されます。また、耐量子データ暗号化技術を活用することで、将来にわたって機密データを安全に保護できます。

- 内部脅威の最小化:ゼロトラストではネットワーク内での横方向の移動を制限するため、内部脅威の影響を最小限に抑えることができます。さらに、データが外部へ持ち出される際にも暗号化が行われるため、悪意のある内部関係者が機密データを盗もうとした場合も、実行はより困難になります

- データ損失や破壊からの保護:ゼロトラストは、攻撃者がシステム上のデータを破壊したり改ざんしたりするのを防ぐための保護策を講じます。

- 規制遵守の向上:ゼロトラストは、データの損失や不適切な管理を防ぐことで、データ保護関連の法規制への準拠を確実にすることを支援します。

- リモートワークのセキュリティ強化:従来の境界ベースのセキュリティでは保護されない、オフィス外のユーザーやデバイスによるネットワークリソースへのアクセス管理を改善します。

- 高度なレポートと分析:ゼロトラストを導入することで、IT担当者はより高度な作業や実装に集中できるようになります。AIとMLを連携させたシステムが、データ収集やポリシーの適用、異常の検出を支援できるようになっているからです。

- 新たなサイバー脅威からの保護:ゼロトラストのAIおよびMLの連携は、従来のセキュリティシステムでは見逃していた脅威を検出するのに役立ちます。

- ユーザーの利便性:適切に設計されたゼロトラストモデルはシングルサインオン(SSO)をサポートし、ユーザーが必要とするネットワークリソースを1つの仕組みで利用できるようにします。これにより、複数回の認証による負担を減らしながら、最小権限の原則を維持できます。

- セキュリティアーキテクチャへの信頼性向上:ゼロトラストは、ネットワークやそのコンポーネント、システムの状態、リスクの状況をより明確に把握できるようにすることで、不確実性を排除します。

- クラウドのセキュリティと管理の向上:オンプレミス環境ではないクラウドでは境界ベースのアクセス制御を適用できないため、多くの組織はクラウドプロバイダのセキュリティモデルに依存しています。すべてのデータ資産(クラウドデータを含む)を全体のフレームワークに分類することで、ゼロトラストはこの課題に対応できます。

一般的な実装課題の克服

ゼロトラスト・ネットワーク・アーキテクチャ(ZTNA)の実装には、以下のような課題が伴うことが考えられます。

- 従来のセキュリティシステムからの移行:段階的な移行を検討しましょう。まずはリソースを監査し、最もリスクが高く機密性の高いデータを特定します。

- 高額な初期費用:ゼロトラストに対応できるようにするには、ネットワークデバイス(サーバーなど)、ユーザーデバイス(デスクトップなど)、およびその他のデバイスを変更する必要が生じる場合があります。さらに、AIやMLのシステムをまだ導入していない場合は、これらへの追加投資も必要になります。しかし、内部者による侵害の平均コストが約500万ドル(約7億5,000万円相当)であることを考えると、移行コストも十分に妥当といえます。

- AIとMLの機能:AIとMLは急速に進化している技術分野です。そのため、適切な専門知識を持つ人材を見つけるのは難しいかもしれません。ですから、すぐに社内チームを立ち上げるのではなく、信頼できる外部ベンダーと連携することを検討しましょう。

- データソースのマッピング:AIとMLに関連して、ゼロトラスト・アーキテクチャがネットワークを十分に理解し意思決定を行うためには、明確で関連性の高いデータを取り込む必要があります。データソースが適切に整理されていない場合、これは難しくなります。まずは小規模で機密性の高いデータセットから始め、その後システム全体へと段階的に進めていくと良いでしょう。

- 権限の管理:ユーザー権限を適切に管理することは重要な課題です。まず、ネットワークデバイスとユーザーを、それぞれのタスクに必要なリソースにマッピングすることから始めましょう。タグやラベルは、このプロセスを自動化するのに役立ちます。

- 運用上の負担の軽減:従業員、パートナー、その他ネットワークを利用するユーザーは、ネットワークのさまざまな部分にアクセスするために、頻繁に資格情報を再確認しなければならないと、ストレスを感じるかもしれません。これに対処するには、SSOなどのスムーズでユーザーフレンドリーな方法の導入を検討してください。

- 外部ベンダーのリスク管理:多くの組織はゼロトラストシステムを自社でゼロから開発するのではなく、外部ベンダーと契約することを選びます。これはコスト削減につながりますが、ベンダーのモデルの脆弱性によって新たな侵害のリスクが生じないよう注意しなければなりません。

実際の環境における柱の連携

ゼロトラストの柱は、健全なセキュリティ体制を維持しながら、スムーズに利用できる環境を実現するために連携するよう設計されています。

たとえば、従業員のボブが組織の在庫スプレッドシートにアクセスして、翌月の予測を作成したいとしましょう。

- ユーザーの柱:ボブは認証情報を使用して会社のネットワークにログインし、本人確認を行います。またボブは、ベンダーデータなどの在庫ドキュメントの機密部分にアクセスするには、MFAを使用する必要があります。

ボブがMFAを使用する必要があるのはなぜでしょうか?これは、誰かが彼の認証情報を使ってアクセスしようとしている可能性があるためです。

- デバイスと自動化の柱:ボブは、目的のスプレッドシートにアクセスする前に、システムのアプリケーションやオペレーティングシステムを最新バージョンに更新するよう求められるかもしれません。

なぜボブは、システムやアプリを更新する必要があったのでしょうか?古いバージョンのシステムやアプリケーションには、攻撃者が悪用できる脆弱性が存在する可能性があるためです。

- ネットワークと環境の柱:マクロセグメンテーションにより、ボブは財務部門のスプレッドシートを開いて、前四半期に会社が在庫にいくら費やしたのかを確認することはできません。

ボブが財務データへのアクセスをブロックされたのはなぜでしょう?それは、従業員が自分の役割に関連するネットワーク部分に限ってアクセス可能にすることで、侵害が発生した場合でもシステム内での横方向の移動を制限するためです。

- アプリケーションとワークロードの柱:ボブの部署は通常、財務業務を扱っていないため、必要な特定のデータを財務部門のネットワークから取得するには、財務部門にアクセスをリクエストしなければなりません。

ボブがアクセスをリクエストする必要があるのはなぜでしょうか?これは、最小権限の原則を適用するためです。アクセスは必要かつ正当な場合にのみ許可されるため、過剰な権限を持つユーザーによるリスクが軽減されます。

- データの柱:ボブは、自宅で作業を続けるためにデータをフラッシュドライブにコピーしようとしました。しかし、システムにより、データの外部への転送がブロックされました。

ボブがデータのコピーをブロックされたのはなぜでしょう?それは、機密情報が不正に転送されたり漏えいしたりするのを防ぐためです。特に、セキュリティ対策が施されていないデバイスや管理されていないデバイスへの転送を防ぎます。

- 自動化の柱:データの外部への転送がブロックされた処理は、手動で開始されたものではありません。システムに組み込まれたポリシーによって自動的に実行されました。

なぜ自動化が使われたのでしょうか?それは手動の操作に頼ることなく、セキュリティポリシーを迅速かつ一貫して適用するためです。

- 可視性と分析の柱:ボブのログイン、システム内での操作、アクセス要求、そしてデータの外部への転送の試みは、システムによってログに記録されました。

なぜこれがすべて記録されたのでしょうか?それは異常な行動を検知し、インシデントを調査し、コンプライアンスを確保するためです。

このように、各柱が連携して機能することで、ボブには必要な範囲のアクセスだけが許可され、不要な領域へのアクセスはブロックされ、データの損失や漏えいを防ぎます。

柱への注目からプログラム成熟度へ

米国サイバーセキュリティ・社会基盤安全保障庁(CISA)は、ゼロトラストプログラムの成熟度ロードマップを策定しました。このロードマップでは、柱を7つから以下の5つにまとめています。

- アイデンティティ

- デバイス

- ネットワーク

- アプリケーションとワークロード

- データ

このロードマップは、組織がZTNAを抽象的な概念として捉える段階から、実際の導入へと進むのに役立ちます。ここでは、この取り組みに関わる4つのステージをご紹介します。

ステージ1:従来型

導入初期の段階には、以下のような特徴があります。

- ゼロトラストのライフサイクルは手動で構成される

- セキュリティやログなどの属性は手動で割り当てられる

- セキュリティポリシーや仕組みは静的であり、一度に1つの柱にのみ対応する

- 最小権限は、ユーザーアカウントの作成・管理・削除のタイミングで手動で設定される

- 脅威への対応と緩和策は手動で実行される

- ポリシーの適用は、個々の柱の範囲に限定される

- この段階では、依存関係、ログ、テレメトリは完全には関連しない

ステージ2:初期

システムが発展し、特に自動化が導入されます。

- 属性(ユーザーIDなど)の割り当てなどのプロセスに自動化が導入される

- ユーザープロビジョニング(アカウントの作成、管理、削除)の後に、最小権限を調整する仕組みが導入される

- 内部システムの可視性が向上する

- 複数の柱をまたぐ仕組みが整備される

ステージ3:高度

このステージでは、自動化がさらに進み、各柱が連携して機能し始めます。

- 可視性とID管理を強化する一元管理ダッシュボード

- 事前に定義された状況に対する自動対応

- 複数の柱をまたぐポリシーの適用

- 組織全体を対象としたゼロトラスト導入に向けたステップ

- リスク態勢と評価に基づく最小権限の変更

ステージ4:最適

ZTNAの最終目標は以下のとおりです。

- 完全に自動化された自己報告型システムの実現

- 資産や組織全体の依存関係に応じて動的に調整される最小権限

- 柱をまたいだ相互運用性

- 一元管理ダッシュボードと全体の可視性を把握するコンソールの改善

- 自動または監視によって検知されたトリガーに基づき、自動的に適用される動的ポリシー

FAQ:ゼロトラストの柱に関するよくある質問

一度に7つの柱すべてを実装する必要がありますか?

ゼロトラスト・セキュリティモデルの7つの柱を、すべて一度に導入する必要はありません。まず現在のセキュリティモデルを監査し、どこにギャップがあるのかを確認します。そのうえで、最もリスクの高いデータを保護するのに役立つ柱から導入を始めましょう。しかし最終的には、ネットワークセキュリティを十分に機能させるために、7つすべての柱を導入することを目指してください。

中小企業にとっては、どの柱から始めるのが最適ですか?

ユーザーの柱は、中小企業にとってゼロトラスト導入の優れた出発点です。ネットワークにアクセスする前にユーザー確認を厳格に行い、アクセス後は最小権限の原則を適用します。これにより、中小企業が権限のないユーザーによって侵害されたり、より大きな組織を侵害するための弱点として標的にされたりするのを防ぎます。

NISTのゼロトラスト・アーキテクチャとは何ですか?

米国国立標準技術研究所(NIST)のゼロトラスト・アーキテクチャは、ゼロトラストの7つの主要な柱を基盤とし、ネットワーク上のデバイスを明確に定義し、通信の扱い方を定め、ネットワークリソースにアクセスする前にユーザーとデバイスを再確認することを重視する仕組みです。また、最小権限の原則を支援し、動的なポリシー設定を促進するとともに、脅威の監視や迅速な対応のためのデータ収集も推奨しています。

DoDゼロトラスト・リファレンス・アーキテクチャとは何ですか?

DoDゼロトラスト・リファレンス・アーキテクチャは、米国国防総省が公開した戦略的なフレームワークです。軍事機関や防衛組織が、自らのネットワーク、システム、運用全体にわたってゼロトラスト・セキュリティの原則をどのように導入すべきかを示しています。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手